معلومات العضو

Admin

معلومات إضافية الجنس :   عدد المساهمات : عدد المساهمات : 6868  نقاط : نقاط : 9976  السٌّمعَة : السٌّمعَة : 6 تاريخ الميلاد : 20/05/1993 تاريخ التسجيل : 30/06/2013 الموقع : Algeria معلومات الاتصال  |  موضوع: انتشار برمجية خبيثة قادرة على تسجيل مكالمات سكايب الصوتية والمرئية وسرقة سجل المحادثات موضوع: انتشار برمجية خبيثة قادرة على تسجيل مكالمات سكايب الصوتية والمرئية وسرقة سجل المحادثات  الثلاثاء 9 فبراير 2016 - 21:42 الثلاثاء 9 فبراير 2016 - 21:42 | |

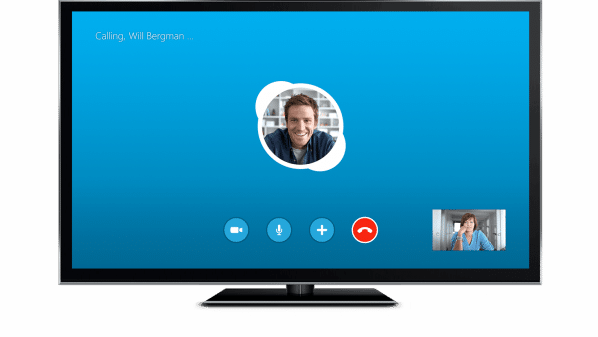

| انتشار برمجية خبيثة قادرة على تسجيل مكالمات سكايب الصوتية والمرئية وسرقة سجل المحادثات

نجح فريق من الباحثين الأمنيين في شركة Palo Alto Networks في اكتشاف برمجية خبيثة أُطلق عليها اسم T9000 قادرة على تسجيل مُكالمات سكايب الصوتية والمرئية بالفيديو، بالإضافة إلى سرقة سجل المحادثات الكتابية دون أن يشعر المُستخدم.

ولا تتوقف خطورة البرمجية الخبيثة عند عملها في الخفاء فقط، بل يُمكنها أيضًا التخفّي داخل النظام بحيث لا يُمكن لبرامج الحماية اكتشافها أو الحد من نشاطها بشكل كامل.

وتُركّز برمجية T9000 بشكل أساسي على جمع بيانات عن المُستخدم قدر الإمكان، وتستخدم سكايب كأداة أساسية نظرًا لأهميّته وكثرة الاعتماد عليه، فبعد أن تنجح باختراقه، تبدأ بتسجيل المكالمات وتخزينها في مُجلد يحمل اسم Intel على القرص الصلب الخاص بالمُستخدم ليتمكّن المُخترق فيما بعد من الدخول إلى النظام وسحب المُجلد والحصول على البيانات بكل سهولة.

وتخترق البرمجية حماية النظام بعدما يقوم المُستخدم بفتح ملف نصّي خبيث بلاحقة RTF، لتبدأ بعدها برمجيات خبيثة أُخرى بالنشاط قبل أن تُباشر T9000 نشاطها وتسرق البيانات دون ترك أثر، مع وجود فرضيات بإمكانية استخدامها أيضًا لسرقة مُجلدات ومُستندات كاملة من النظام.

ويُمكن للمستخدمين معرفة إذا ما كانت أجهزتهم مُصابة من خلال ظهور رسالة بعد تشغيل برنامج سكايب تطلب صلاحيات لبرنامج explorer.exe، والتي في حالة الموافقة عليها تُعطي صلاحية للبرمجية الخبيثة لتسجيل المُكالمات وسحب سجل المحادثات النصيّة.

وذكر الباحثون الأمنيون في الشركة أن T9000 استخدمت من بعض المُخترقين تجاه شركات في الولايات المُتحدة الأمريكية، لكن الخطورة تكمن في إمكانية انتشارها عبر الشبكات بكل سهولة.

وفي هذا الصدد قالت شركة Palo Alto Networks في بيانها إن المُخترقين القائمين على برمجة T9000 نجحوا بجعلها مخفية دون وجود إمكانية لاكتشافها من قبل برامج الحماية. وأضافت أن مُشاركة بيانات T9000 جاء لنشر التوعية ورفع مُستوى الحماية لكي تعمل الشركات المُتخصصة على توفير أدوات قادرة على الشكف عنها وإزالتها بشكل كامل.المصدر : البوابة العربية للأخبار التقنية |

|